Про фишинг на реальном примере

Недавно нам стало известно, что некоторым нашим клиентам были отправлены письма мошеннического содержания, содержащие просьбу об авторизации в Панели управления хостингом по предложенной ссылке.

Письмо начиналось с обращения «Уважаемый клиент SPRINTHOST.RU!». Такое абстрактное обращение — первое, что должно было бы насторожить получателя. В нашей компании принято обращаться к адресату, отмечая, владельцем какого аккаунта он является. Упоминание личных данных в информационном письме — это один из способов, позволяющих обезопасить клиентов от фишинговых атак, поскольку фишерам личные данные неизвестны.

Второе, что должно насторожить — попытки заставить вас действовать быстро и необдуманно: автор письма может нагнетатать ситуацию, требовать немедленной реакции на письмо или рассказывать о возможности «упустить» крупный выигрыш.

Что нужно фишерам?

Целью фишинговой атаки является получение конфиденциальных данных пользователей: логинов и паролей. Посредством ссылки в письме мошенники отправляют пользователя на фальшивый сайт, внешний вид которого повторяет вид сайта имитируемого. Страница сайта содержит форму для ввода данных, где требуется пройти авторизацию.

Злоумышленники рассчитывают воспользоваться низким уровнем пользовательских знаний о сетевой безопасности или просто сыграть на человеческом факторе и выманить логин и пароль без использования технических средств: жертва передаст свои данные добровольно.

Кто же добровольно выдаст свои персональные данные?

В первую очередь злоумышленники эксплуатируют невнимательность пользователя. Вы можете получить сообщение от того, кому доверяете. Это может быть якобы представитель известного бренда или ваш друг в социальной сети (а точнее — взломавший его аккаунт мошенник). Вас могут просить о незначительной помощи или о выполнении простых инструкций для решения не вызывающей подозрений задачи.

Пример:

«Друг» просит помочь скачать программу, которая у него почему-то «не скачивается». Вы переходите по присланной ссылке. Что вы скачиваете на самом деле, и каким способом оно сможет выкрасть ваши личные данные — уже не так важно.

Может навредить и любопытство.

Пример:

На почту приходит сообщение со ссылкой, призывающее посмотреть видео в социальной сети. Видеозапись постараются подать так, чтобы неминуемо задеть ваше любопытство. При переходе по ссылке понадобится авторизоваться. Не обращая внимания на то, что попали на поддельную страницу, вы авторизуетесь, а конфиденциальные данные благополучно попадают в базу злоумышленников.

Что случилось в нашем примере?

В рассматриваемом нами случае целью стало получение доступа к панели управления хостингом. При переходе по ссылке из письма открывался сайт, имитирующий вход в Панель управления хостинга SPRINTHOST.RU с формой для ввода данных.

Как обезопасить себя от возможного риска?

Рекомендуем обратить внимание на несколько нюансов:

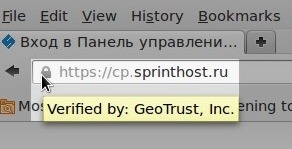

- Вход в панель управления, личный кабинет или иное место, где запрашиваются конфиденциальные данные, всегда осуществляется по протоколу HTTPS и защищен сертификатом безопасности. Такие цифровые сертификаты могут получить владельцы любых сайтов, если хотят гарантировать своим посетителям безопасный обемен данными. Самый распространенный тип сертификатов — SSL-сертификаты.Прежде чем вводить какие-либо данные, убедитесь, что в адресной строке браузера действительно отображается корректный адрес. Нередко адрес, предложенный мошенниками, отличается от правильного совсем незначительно. К примеру, сравните написание: «vkontakle.ru» и «vkontakte.ru». В нашем случае адрес для входа в Панель управления хостингом выглядит следующим образом: https://cp.sprinthost.ru.

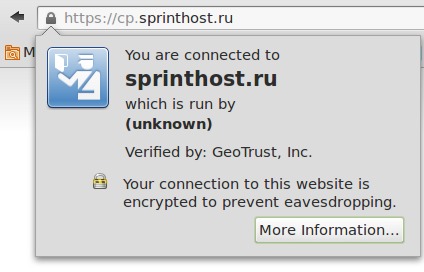

Если сайт имеет сертификат безопасности, не лишним будет произвести проверку. О наличии сертификата говорит пиктограмма в виде замка, расположенная слева от адреса сайта в адресной строке. При клике по пиктограмме вы увидите, какой организацией сертификат был выдан. При клике по пиктограмме сертификат открывается. Здесь поясняется, что в целях сохранения конфиденциальности данные будут переданы в зашифрованном виде.

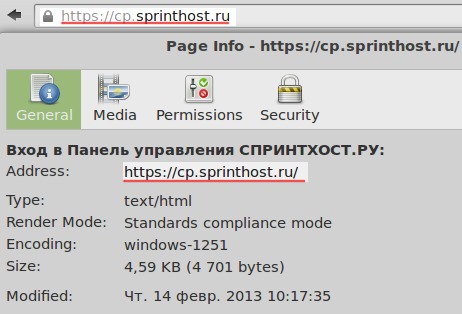

Нажав на кнопку More Information, вы сможете проверить соответствие адреса сайта, указанного в сертификате, с тем, что вы видите в адресной строке.

Адреса должны совпадать. Соответствие говорит о том, что вы произведете безопасный обмен информацией именно с той компанией, с которой собирались это сделать.

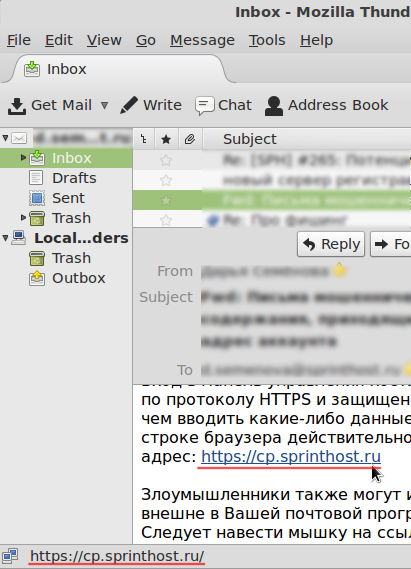

- Злоумышленники также могут использовать ссылки, которые внешне в вашей почтовой программе выглядят корректно. Следует навести мышку на ссылку и посмотреть, что отобразится в строке состояния Вашего почтового клиента — там должен быть виден настоящий адрес сайта.

Кроме того, стоит осторожно относиться к сокращенным ссылкам и внимательно смотреть, на какой ресурс они на самом деле ведут. В данном случае строка состояния, к сожалению, не поможет. Следите за корректностью написания доменного имени в адресной строке после перехода по такой ссылке.

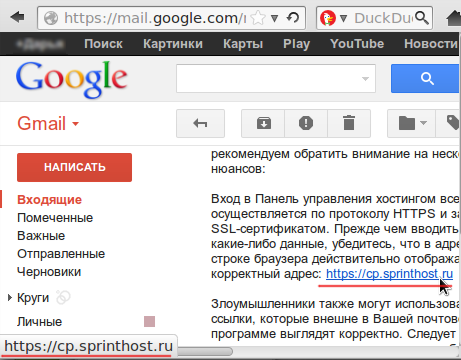

Взгляните на то же самое в интерфейсе Google:

Почтовая служба Gmail и некоторые другие предупреждают пользователя о том, что ссылка в письме ведет не туда, куда заявлено.

Я получил подозрительное письмо. Что делать?

Если вы получили вызывающее сомнения сообщение, свяжитесь с представителями организации и уточните авторство письма.

В ситуации, когда замысел злоумышленника не был своевременно разгадан, а содержащиеся в письме инструкции выполнены были (что могло случиться, если вы не сосредоточились на чтении письма или не узнали бесплатный сыр по запаху), рекомендуем проверить компьютер на наличие вирусов и оперативно сменить пароли в социальных сетях, а также ресурсах, связанных с финансами (интернет-банкинги, электронные кошельки).

В некоторых почтовых системах и браузерах есть кнопки «сообщить о фишиге» и/или «сообщить о спаме», стоит ими пользоваться.

Наше слово в борьбе со злом

Мы решили не оставлять без внимания попытку нанести вред нашим клиентам и приняли меры. Теперь клиенты SPRINTHOST.RU могут быть уверены в том, что доступ в Панель управления осуществляется только с проверенных IP-адресов. Таким образом, даже если данные для доступа были украдены, злоумышленник не сможет попасть в Панель управления, поскольку теперь любой новый IP-адрес, с которого производится попытка входа в ПУ, нуждается в разовом подтверждении. Как правило, человек работает с ограниченного количества IP-адресов и подтвердить их не составит труда.

В том случае если клиент пытается зайти в ПУ с IP-адреса впервые, на контактный адрес электронной почты приходит письмо с просьбой разрешить доступ в Панель управления с данного IP. При этом пользователь видит вот такое сообщение:

После подтверждения новый IP добавляется в список IP-адресов, разрешенных для доступа в Панель управления, поэтому подтверждать адрес каждый раз не понадобится.

При получении письма с запросом на добавление нового IP-адреса мы рекомендуем разобраться, что это за адрес и действительно ли вы были тем человеком, который пытался зайти в ПУ.

Если вы уже долгое время заходите в ПУ с одного IP-адреса, подтверждать его не понадобится.